Der Sinn und Zweck einer Calling Card besteht darin, bargeldloses Telefonieren von jedem Punkt der Welt aus möglich zu machen, und zwar überall zum gleichen Tarif.

Dies ist besonders für Unternehmen attraktiv, die Mitarbeiter im Ausland beschäftigen. Anders als in Deutschland ist in den USA der Calling Card-Service, der meist von den Telefongesellschaften AT&T und MCI angeboten wird, üblich. Zwar bietet die Telekom mit ihrer T-Card einen ähnlichen Service an, doch wurde dieser bei den deutschen Unternehmen noch nicht richtig bekannt.

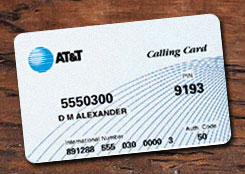

Eine Calling Card von der Telekommunikationsfirma AT & T

Zum Telefonieren mit einer Calling Card ist die Karte selbst nicht nötig. Man muss nur, wie bei einer Kreditkarte auch, die vierzehnstellige Nummer der Karte wissen. Ein Mitarbeiter eines amerikanischen Unternehmens kann mit der Nummer seiner Calling Card sämtliche Gespräche, seien sie beruflich oder privat, von jedem Telefon überall auf der Welt aus bargeldlos führen. Dazu muss er nur den entsprechenden kostenlosen Calling Card Service (in Deutschland: 0800-2255288) anrufen und die Nummer seiner Karte durchgeben. Der Operator oder ein Computer verbindet den Kunden dann mit dem gewünschten Teilnehmer. Die Telefongebühren werden automatisch von seinem Konto abgebucht.

Irgendwann fiel einem Phreaker auf, dass die vierzehnstellige Nummer einer Calling Card nach einem bestimmten Algorithmus aufgebaut ist. Durch diese Entdeckung war es den Phreakern möglich, eigene Calling Cards herzustellen. Somit wurden Nummern nun eine nach der anderen auf dem Computer der Telefongesellschaft AT&T ausprobiert. Da die Verbindung zum AT&T Calling Card Service kostenlos ist und der AT&T Computer keine Fragen stellt, kann ein Phreaker im Grunde Tage lang ungestört probieren, bis er eine existierende Nummer gefunden hat. Dieses Prinzip ist in Hackerkreisen bekannt als „Brute Force“.

Eine zufällig gefundene Calling-Card-Nummer ist jedoch nicht unbegrenzt gültig. Spätestens wenn die Abrechnung der Calling Card erfolgt, wird dem Besitzer klar, dass er nicht der einzige gewesen sein kann, der mit seiner Karte telefoniert hat. Die Karte wird dann sofort gesperrt und ist für den Phreaker wertlos. In der Scene nennt man eine nicht mehr gültige Calling Card „killed“.

Dem Einfallsreichtum der Phreaker, an Calling-Card-Nummern heranzukommen, sind keine Grenzen gesetzt. Eine andere beliebte Methode nennt sich auch in Hackerkreisen „Social Engineering“. Ein Phreaker ruft in diesem Fall einen Calling-Card-Besitzer, also einen beliebigen Menschen an, gibt sich als AT&T- oder MCI-Mitarbeiter aus und fragt den Kunden höflich nach seiner Calling-Card-Nummer. Man sollte es kaum für möglich halten, aber Tausende von Calling Cards werden auf diesem Weg von der Scene genutzt.

In Hochzeiten erhackten die Phreaker in der Regel mehr Karten, als sie selbst benötigten. Der Überschuss wurde oft auch an andere Personen außerhalb der Scene im Schwarzmarkt verkauft. Der Preis liegt bei fünf bis fünfzehn Dollar pro Calling Card, in Deutschland kostet eine Calling Card auf dem Schwarzmarkt ca. 10 Mark.

Obwohl niemand garantieren kann, wie lange gehackte Calling-Card-Nummern gültig sind, wurden sie den Phreakern geradezu aus den Händen gerissen. Viele verdienten durch den Verkauf von illegal erworbenen Calling-Card-Nummern ein kleines Vermögen.

Währenddessen entdeckte ein Phreaker sogar einen gravierenden Fehler der Kommunikationsgesellschaft MCI. Diese hielten Tausende von Calling-Card-Nummern, die von keinem Kunden aktuell genutzt wurden, in einem Computer reserviert. Mit Hacks gelang es der Scene, Zugang zu diesen Kartennummern zu bekommen. In der Scene nannte man diesen höchst willkommenen Fehler damals den „MCI Bug“.

Durch den MCI Bug sind mehrere tausend Calling-Card-Nummern in die Scene gelangt. Überall in der Scene konnte man plötzlich diese Nummern erwerben, und dies sogar in ungewöhnlich großen Mengen. Dadurch explodierte die Scene förmlich. MCI bemerkte diesen Fehler erst nach einiger Zeit und es dauerte nur wenige Tage, er behoben war. Alle Kartennummern, die durch den MCI Bug in Umlauf gekommen waren, wurden schließlich ungültig.

Die Scene musste sich wieder etwas einfallen lassen. Kurze Zeit später hatten Phreaker aus der Scene Verbindungspersonen in der amerikanischen Telefongesellschaft MCI sitzen, die sie mit Kartennummern versorgten. Diese erhielten, ähnlich wie die Supplier auch, Zugänge zu den Boards der Scene, wo sie Schwarzkopien in Mengen downloaden konnten.

Die Telefongesellschaften wollten sich diese Attacken nicht weiter gefallen lassen. Ein Exempel musste statuiert werden, damit die Aktivitäten der Phreaker aufhörten. Es folgten einige schwere Schläge gegen die Scene. Mitte 1994 verhaftete das FBI einen Scener, der an der Quelle zu Calling-Card-Nummern saß. Das Mitglied hatte in regelmäßigen Abständen große Pakete mit bis zu tausend Kartennummern an die Scene weiterverkauft. In der Scene kursierte das Gerücht, dass es sich dabei um ein Mitglied der Group TRSI handelte.

Dem deutschen „Calling-Card-König“ Kim Schmitz alias Kimble erging es ähnlich. Kimble, damals gerade erst zwanzig Jahre alt, war ein berüchtigter deutschen Phreaker. Er verkaufte Calling-Card-Nummern im großen Stil und wurde zu einem der Hauptlieferanten der deutschen Scene. Mit dem richtigen Equipment ausgerüstet handelte er zudem noch mit gefälschten Kreditkarten. Auch Kimble wurde von der Polizei erwischt. Seine Strafe wurde schließlich zu einer Bewährung ausgesetzt.

Die Verhaftungswelle löste damals in der Scene einen Schock aus. Noch bevor Kimbles Festnahme durch die Medien an die Öffentlichkeit gelangte, konnte man in jedem Board rund um den Globus Informationen zu diesem Vorfall in den NFO Files der Scene lesen. Speziell dieses Ereignis ist bis heute ein abschreckendes Beispiel für alle Phreaker geblieben.

Trotzdem ist das Prinzip des kostenfreien Telefonierens mit Hilfe von Calling Cards immer noch mit dem kleinsten Risiko verbunden und wird heute noch häufig zum kostenlosen Telefonieren verwendet.

3. Der Phreaker

Das Prinzip des kostenfreien Telefonierens

Manipulieren der Telefonleitung: Blue Boxing

Gestohlene Nummern: Calling Cards

Telefonkartenbetrug